- 动态与公告

- 产品动态

- 产品公告

- 安全公告

- Apache log4j2 远程代码执行漏洞风险公告(CVE-2021-44832)

- Apache Log4j 2 远程代码执行漏洞风险公告(CVE-2021-45046)

- Apache Log4j 2 远程代码执行漏洞风险公告(CVE-2021-44228)

- Weblogic Console HTTP 协议远程代码执行漏洞公告

- Exchange Server 命令执行漏洞的安全防护公告

- 用友 GRP-U8 行政事业内控管理软件存在 SQL 注入漏洞公告

- CVE-2020-11991 Apache Cocoon XML 外部实体注入漏洞公告

- WordPress File Manager 存在任意代码执行漏洞公告

- Jenkins 发布9月安全更新公告

- Apache Struts2 远程代码执行漏洞公告(CVE-2019-0230、CVE-2019-0233)

- Apache SkyWalking SQL 注入漏洞安全风险公告(CVE-2020-13921)

- 新手指引

- 产品简介

- 购买指南

- 快速入门

- 操作指南

- 实践教程

- API 文档

- History

- Introduction

- API Category

- Making API Requests

- Asset Management APIs

- Billing APIs

- Protection Settings APIs

- AddAntiFakeUrl

- AddAntiInfoLeakRules

- DeleteAntiFakeUrl

- DeleteSession

- DescribeAntiFakeRules

- DescribeAntiInfoLeakageRules

- DescribeCCRule

- DescribeCCRuleList

- DescribeCustomRuleList

- DescribeCustomWhiteRule

- DescribeDomainVerifyResult

- DescribeModuleStatus

- DescribeObjects

- DescribeRuleLimit

- DescribeSession

- DescribeSpartaProtectionInfo

- DescribeUserLevel

- ModifyAntiFakeUrl

- ModifyAntiInfoLeakRuleStatus

- ModifyAntiInfoLeakRules

- ModifyCustomRule

- ModifyCustomRuleStatus

- ModifyCustomWhiteRule

- ModifyCustomWhiteRuleStatus

- ModifyModuleStatus

- ModifyObject

- ModifyProtectionStatus

- ModifySpartaProtectionMode

- ModifyUserLevel

- ModifyUserSignatureRule

- SwitchElasticMode

- Other APIs

- AddCustomWhiteRule

- DeleteAntiInfoLeakRule

- DeleteCCRule

- DeleteCustomRule

- DeleteCustomWhiteRule

- DescribeDomainCountInfo

- DescribeFindDomainList

- DescribeHost

- DescribeHosts

- DescribeWebshellStatus

- FreshAntiFakeUrl

- ModifyAntiFakeUrlStatus

- ModifyBotStatus

- ModifyDomainsCLSStatus

- ModifyHostMode

- ModifyHostStatus

- ModifyInstanceElasticMode

- ModifyInstanceName

- ModifyInstanceQpsLimit

- ModifyInstanceRenewFlag

- ModifyWebshellStatus

- UpsertCCRule

- UpsertSession

- GetInstanceQpsLimit

- AddCustomRule

- ModifyApiAnalyzeStatus

- IP Management APIs

- Integration APIs

- DescribeHostLimit

- DescribeUserDomainInfo

- DescribeCertificateVerifyResult

- DeleteHost

- DescribeTlsVersion

- ModifyHost

- ModifyHostFlowMode

- ModifySpartaProtection

- AddSpartaProtection

- DescribePorts

- DescribeUserClbWafRegions

- RefreshAccessCheckResult

- DeleteSpartaProtection

- DescribeCiphersDetail

- DescribeDomainDetailsClb

- DescribeDomainDetailsSaas

- ModifyDomainIpv6Status

- CreateHost

- DescribeVipInfo

- Log Service APIs

- Security Overview APIs

- Data Types

- Error Codes

- 常见问题

- 服务等级协议

- WAF 策略

- 联系我们

- 词汇表

- 动态与公告

- 产品动态

- 产品公告

- 安全公告

- Apache log4j2 远程代码执行漏洞风险公告(CVE-2021-44832)

- Apache Log4j 2 远程代码执行漏洞风险公告(CVE-2021-45046)

- Apache Log4j 2 远程代码执行漏洞风险公告(CVE-2021-44228)

- Weblogic Console HTTP 协议远程代码执行漏洞公告

- Exchange Server 命令执行漏洞的安全防护公告

- 用友 GRP-U8 行政事业内控管理软件存在 SQL 注入漏洞公告

- CVE-2020-11991 Apache Cocoon XML 外部实体注入漏洞公告

- WordPress File Manager 存在任意代码执行漏洞公告

- Jenkins 发布9月安全更新公告

- Apache Struts2 远程代码执行漏洞公告(CVE-2019-0230、CVE-2019-0233)

- Apache SkyWalking SQL 注入漏洞安全风险公告(CVE-2020-13921)

- 新手指引

- 产品简介

- 购买指南

- 快速入门

- 操作指南

- 实践教程

- API 文档

- History

- Introduction

- API Category

- Making API Requests

- Asset Management APIs

- Billing APIs

- Protection Settings APIs

- AddAntiFakeUrl

- AddAntiInfoLeakRules

- DeleteAntiFakeUrl

- DeleteSession

- DescribeAntiFakeRules

- DescribeAntiInfoLeakageRules

- DescribeCCRule

- DescribeCCRuleList

- DescribeCustomRuleList

- DescribeCustomWhiteRule

- DescribeDomainVerifyResult

- DescribeModuleStatus

- DescribeObjects

- DescribeRuleLimit

- DescribeSession

- DescribeSpartaProtectionInfo

- DescribeUserLevel

- ModifyAntiFakeUrl

- ModifyAntiInfoLeakRuleStatus

- ModifyAntiInfoLeakRules

- ModifyCustomRule

- ModifyCustomRuleStatus

- ModifyCustomWhiteRule

- ModifyCustomWhiteRuleStatus

- ModifyModuleStatus

- ModifyObject

- ModifyProtectionStatus

- ModifySpartaProtectionMode

- ModifyUserLevel

- ModifyUserSignatureRule

- SwitchElasticMode

- Other APIs

- AddCustomWhiteRule

- DeleteAntiInfoLeakRule

- DeleteCCRule

- DeleteCustomRule

- DeleteCustomWhiteRule

- DescribeDomainCountInfo

- DescribeFindDomainList

- DescribeHost

- DescribeHosts

- DescribeWebshellStatus

- FreshAntiFakeUrl

- ModifyAntiFakeUrlStatus

- ModifyBotStatus

- ModifyDomainsCLSStatus

- ModifyHostMode

- ModifyHostStatus

- ModifyInstanceElasticMode

- ModifyInstanceName

- ModifyInstanceQpsLimit

- ModifyInstanceRenewFlag

- ModifyWebshellStatus

- UpsertCCRule

- UpsertSession

- GetInstanceQpsLimit

- AddCustomRule

- ModifyApiAnalyzeStatus

- IP Management APIs

- Integration APIs

- DescribeHostLimit

- DescribeUserDomainInfo

- DescribeCertificateVerifyResult

- DeleteHost

- DescribeTlsVersion

- ModifyHost

- ModifyHostFlowMode

- ModifySpartaProtection

- AddSpartaProtection

- DescribePorts

- DescribeUserClbWafRegions

- RefreshAccessCheckResult

- DeleteSpartaProtection

- DescribeCiphersDetail

- DescribeDomainDetailsClb

- DescribeDomainDetailsSaas

- ModifyDomainIpv6Status

- CreateHost

- DescribeVipInfo

- Log Service APIs

- Security Overview APIs

- Data Types

- Error Codes

- 常见问题

- 服务等级协议

- WAF 策略

- 联系我们

- 词汇表

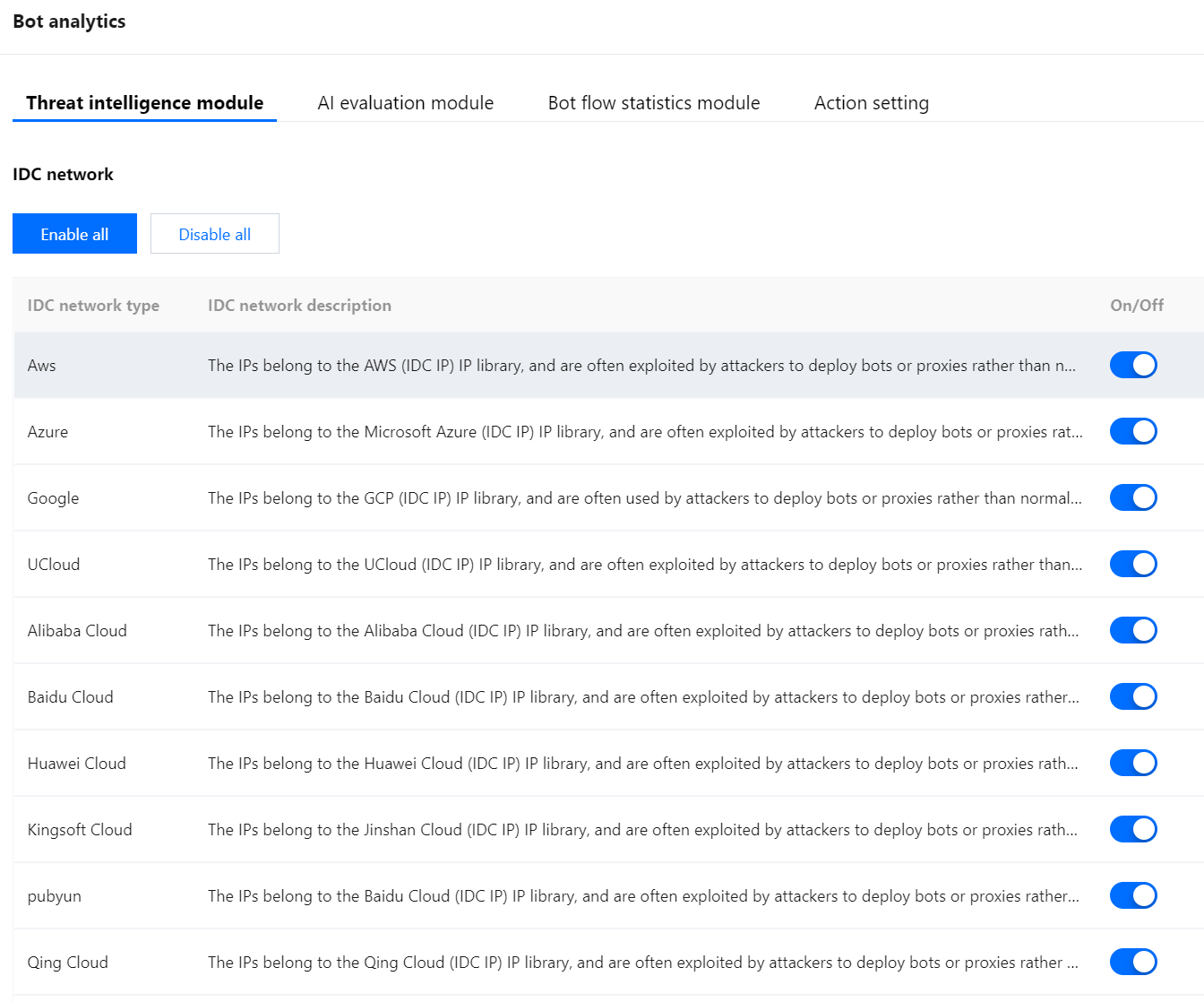

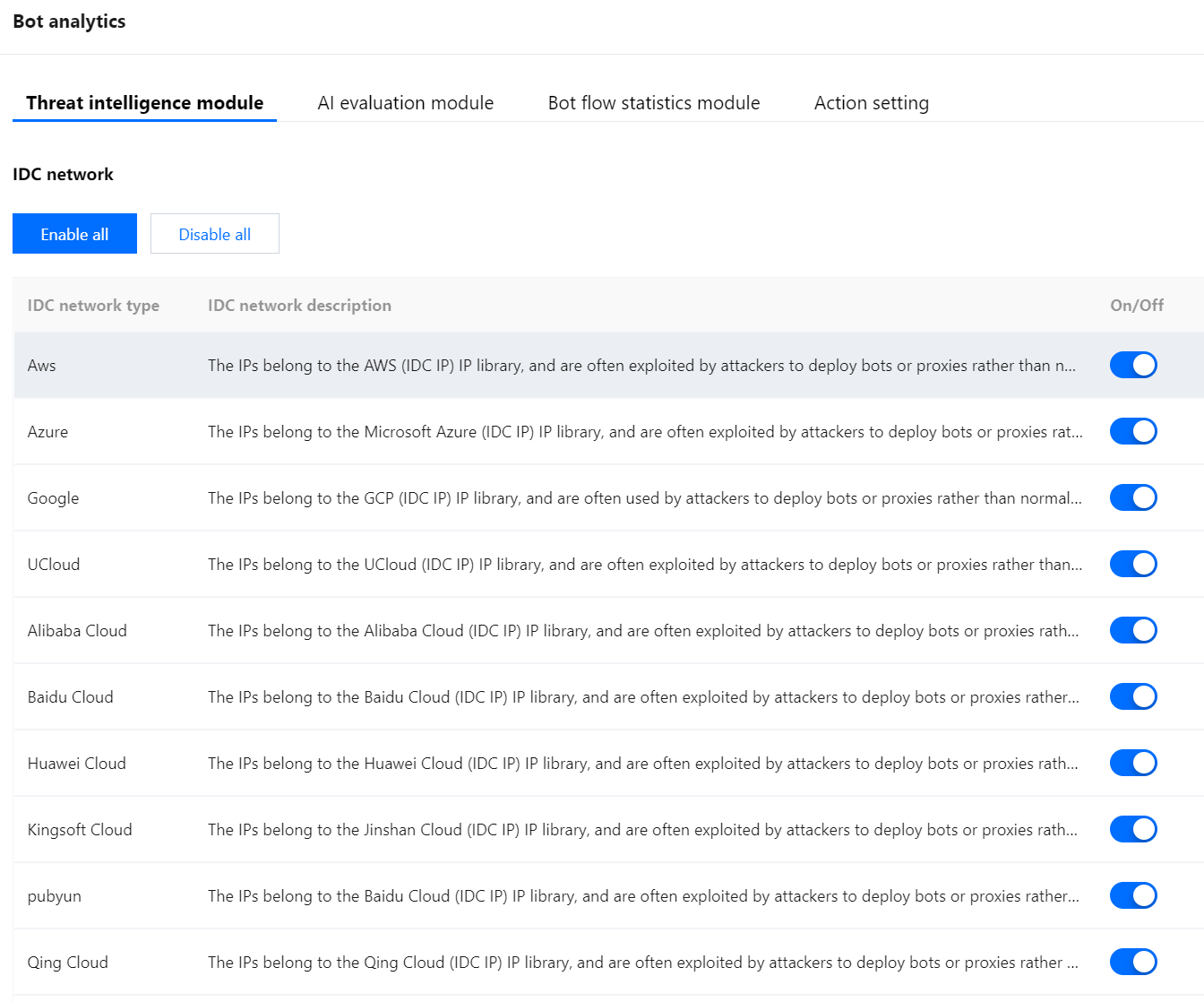

本文为您介绍 BOT 流量管理的智能分析中威胁情报模块。该功能依托腾讯近二十年的网络安全经验和大数据情报,将通过实时判定 IP 状态,采取打分机制、量化风险值、精准识别来自恶意动态 IP、IDC 的访问,同时智能识别恶意爬虫特征,解决来自恶意爬虫、分布式爬虫、代理、撞库、薅羊毛等风险访问。

前提条件

防护配置

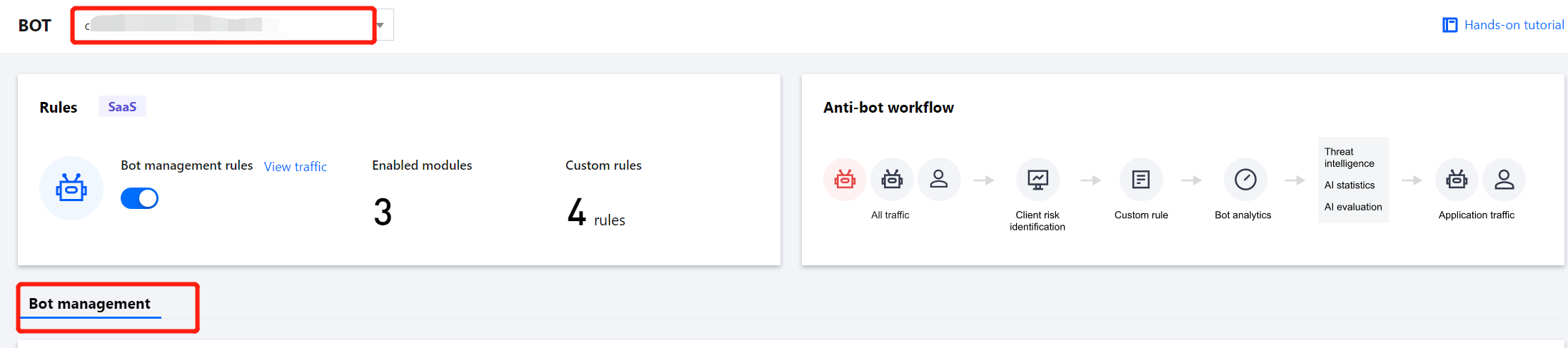

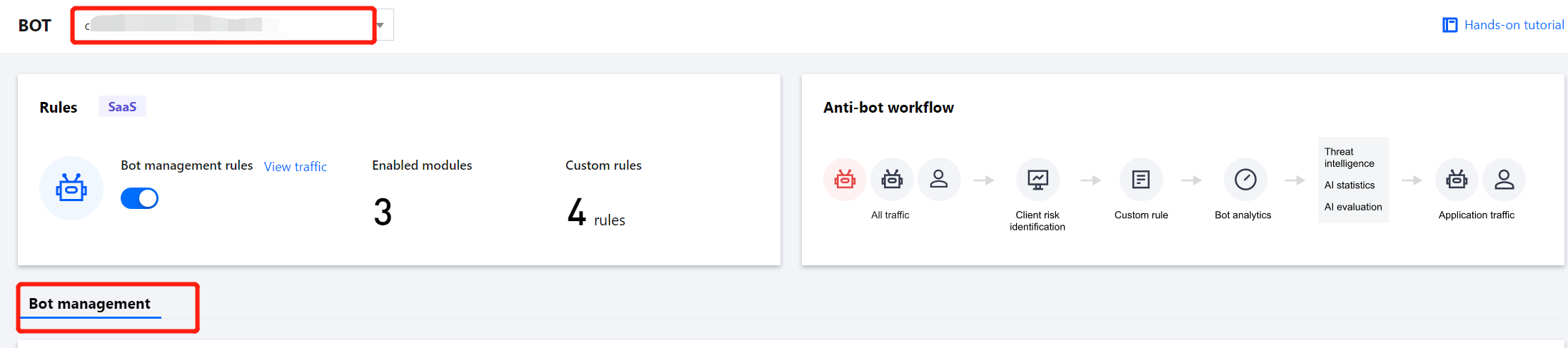

1. 登录 Web 应用防火墙控制台,在左侧导航栏中,选择配置中心 > BOT 与业务安全。

2. 在 BOT 与业务安全页面,左上角选择需要防护的域名,单击 BOT 管理。

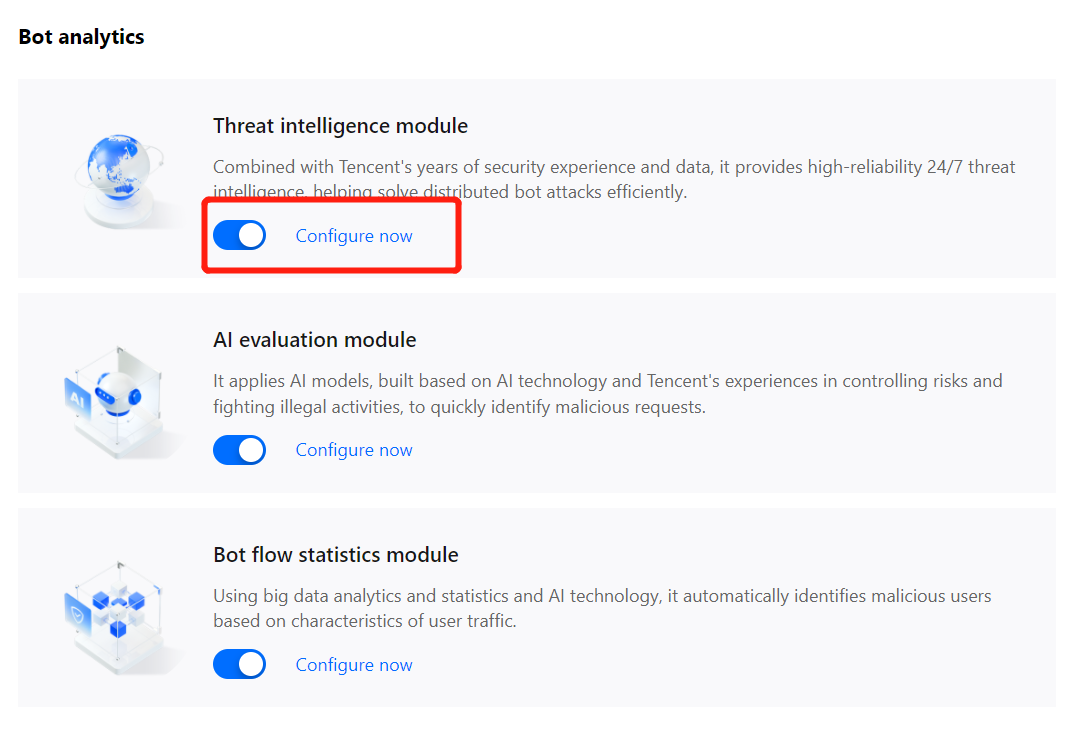

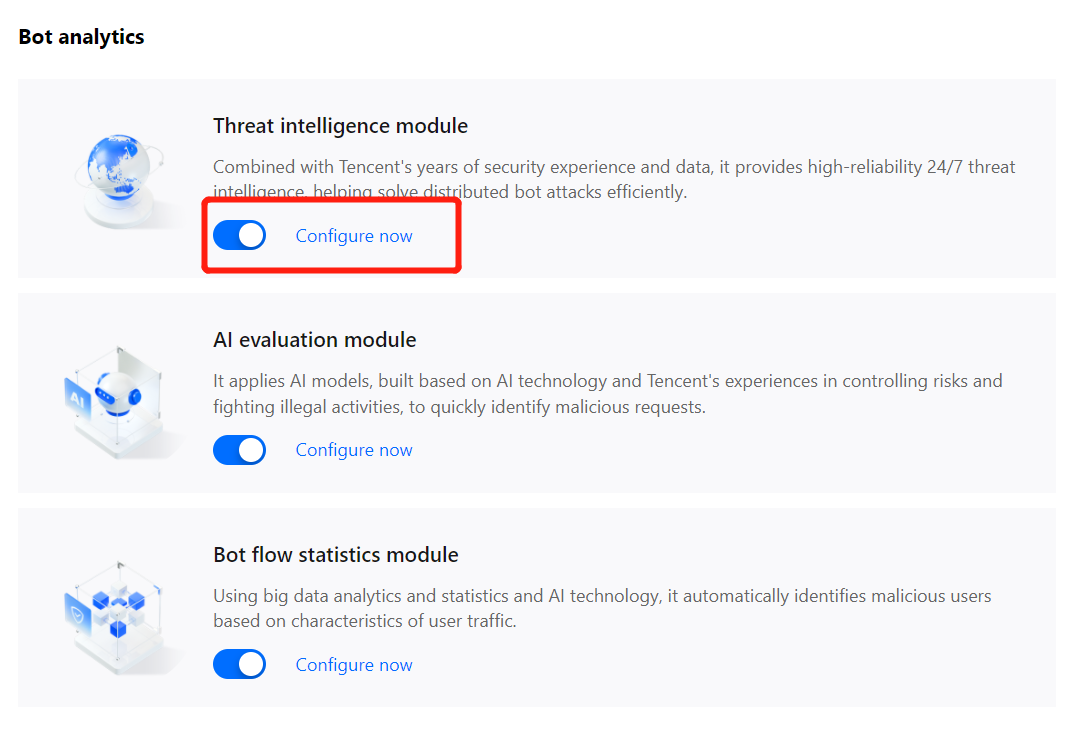

3. 在全局设置中,单击威胁情报模块的前往配置,进入威胁情报配置页面,

4. 在威胁情报配置页面,可以配置识别项开关,也可以一键开启/关闭识别项的开关。

参数说明:

一键开启/关闭: 一键开启/关闭当前类别下的规则开关。

IDC 类型:IP 归属于对应类型的 IP 库,这些 IP 段经常被爬虫用于部署爬虫程序或用作代理,而不会被正常用户使用。开启此识别项后,威胁情报模块将识别来自此 IDC 的访问源。

威胁情报库:

BOT 机器人:基于腾讯安全威胁情报提供的威胁情报,结合 WAF 实时检测出的爬虫 IP 源 IP 进行结合分析,得出的 IP 情报库,不会被正常用户使用。开启此识别项后,威胁情报模块将识别来自腾讯安全威胁情报中 BOT 机器人的访问源。

网络攻击:基于腾讯安全威胁情报提供的入站威胁情报 IP,这些 IP 在威胁情报存活有效期内发起大量攻击,存在大量恶意扫描行为,不会被正常用户使用。开启此识别项后,威胁情报模块将识别来自腾讯安全威胁情报中网络攻击的访问源。

网络代理:基于腾讯安全威胁情报提供的代理威胁情报,这些 IP 被爬虫/灰黑产利用,不会被正常用户使用。开启此识别项后,威胁情报模块将识别来自腾讯安全威胁情报中 BOT 机器人的访问源。

扫描器:腾讯安全威胁情报实时统计提供的全网恶意扫描行为攻击源 IP 情报库。开启此识别项后,威胁情报模块将识别来自腾讯安全威胁情报中网络代理的访问源。

账号接管:拥有该情报标签的 IP 过去一段时间内曾发起在线身份盗窃,账户爆破,撞库等攻击。开启此识别项后,威胁情报模块将识别来自腾讯安全威胁情报中账号接管攻击的访问源。

5. 配置完威胁情报模块之后,单击某场景配置页,单击威胁情报模块的

ToC 业务网站威胁情报配置最佳实践

概述

ToC 业务特性:2C 面对大量用户层,用户业务主要从住宅 IP/基站 IP 中发起。

注意:

部分业务存在回调接口,回调接口会从 IDC 侧发起访问。由于回调接口的量级为多个用户的集合。

业务相关调度接口可能从指定 IP/IDC 发起访问。

部分企业出口的用户会从 IDC 发起访问。

配置流程

1. 开启威胁情报开关。

2. 自定义会话策略配置从人机识别来自代理/ IDC 的访问。

3. 自定义会话策略配置回调接口地址/业务 IDC 地址进行信任操作,在确保网站安全的情况下,避免业务的 API 接口误拦截,影响业务。

4. APP /站点按情况接入,人机识别。

ToB 业务网站威胁情报配置最佳实践

ToB 业务特性:2B 面对大量业务,客户业务主要从 IDC/企业出口中发起。少数访问源为住宅 IP/基站 IP。

注意:

部分业务存在回调接口,回调接口会从IDC侧 发起访问。由于回调接口的量级为多个用户的集合。

业务相关调度接口从指定 IP/IDC 发起访问。

部分企业出口的用户会从住宅发起访问。

配置流程

1. 开启威胁情报开关,并将业务预期 IDC 的开关设置为关闭。

2. 自定义会话策略配置从人机识别来自住宅 IP 的访问。

3. 自定义会话策略配置回调接口地址/业务 IDC 地址进行信任操作,在确保网站安全的情况下,避免业务的 API 接口误拦截,影响业务。

4. A /站点按情况接入,人机识别。

是

是

否

否

本页内容是否解决了您的问题?