- 动态与公告

- 产品简介

- 购买指南

- 快速入门

- TKE 标准集群指南

- TKE 标准集群概述

- 购买 TKE 标准集群

- 容器服务高危操作

- 云上容器应用部署 Check List

- 开源组件

- 权限管理

- 集群管理

- 镜像

- Worker 节点介绍

- 普通节点管理

- 原生节点管理

- 超级节点管理

- 注册节点管理

- 内存压缩

- GPU 共享

- Kubernetes 对象管理

- Service 管理

- Ingress 管理

- 存储管理

- 策略管理

- 应用与组件功能管理说明

- 组件管理

- 扩展组件概述

- 组件的生命周期管理

- Cluster Autoscaler 说明

- OOMGuard 说明

- NodeProblemDetectorPlus 说明

- NodeLocalDNSCache 说明

- DNSAutoscaler 说明

- COS-CSI 说明

- CFS-CSI 说明

- CFSTURBO-CSI 说明

- CBS-CSI 说明

- UserGroupAccessControl 说明

- TCR 说明

- TCR Hosts Updater

- DynamicScheduler 说明

- DeScheduler 说明

- Network Policy 说明

- Nginx-ingress 说明

- HPC 说明

- tke-monitor-agent 说明

- tke-log-agent 说明

- GPU-Manager 说明

- 应用管理

- 应用市场

- 网络管理

- 集群运维

- 日志管理

- 备份中心

- 远程终端

- TKE Serverless 集群指南

- TKE 注册集群指南

- TKE Insight

- TKE 调度

- 云原生服务指南

- 实践教程

- 故障处理

- API 文档

- History

- Introduction

- API Category

- Making API Requests

- Elastic Cluster APIs

- Resource Reserved Coupon APIs

- Cluster APIs

- AcquireClusterAdminRole

- CreateClusterEndpoint

- CreateClusterEndpointVip

- DeleteCluster

- DeleteClusterEndpoint

- DeleteClusterEndpointVip

- DescribeAvailableClusterVersion

- DescribeClusterAuthenticationOptions

- DescribeClusterCommonNames

- DescribeClusterEndpointStatus

- DescribeClusterEndpointVipStatus

- DescribeClusterEndpoints

- DescribeClusterKubeconfig

- DescribeClusterLevelAttribute

- DescribeClusterLevelChangeRecords

- DescribeClusterSecurity

- DescribeClusterStatus

- DescribeClusters

- DescribeEdgeAvailableExtraArgs

- DescribeEdgeClusterExtraArgs

- DescribeResourceUsage

- DisableClusterDeletionProtection

- EnableClusterDeletionProtection

- GetClusterLevelPrice

- GetUpgradeInstanceProgress

- ModifyClusterAttribute

- ModifyClusterAuthenticationOptions

- ModifyClusterEndpointSP

- UpgradeClusterInstances

- CreateBackupStorageLocation

- CreateCluster

- DeleteBackupStorageLocation

- DescribeBackupStorageLocations

- DescribeEncryptionStatus

- DisableEncryptionProtection

- EnableEncryptionProtection

- UpdateClusterKubeconfig

- UpdateClusterVersion

- Third-party Node APIs

- Network APIs

- Node APIs

- Node Pool APIs

- TKE Edge Cluster APIs

- CheckEdgeClusterCIDR

- DescribeAvailableTKEEdgeVersion

- DescribeECMInstances

- DescribeEdgeCVMInstances

- DescribeEdgeClusterInstances

- DescribeEdgeClusterUpgradeInfo

- DescribeTKEEdgeClusterStatus

- ForwardTKEEdgeApplicationRequestV3

- DescribeEdgeLogSwitches

- CreateECMInstances

- CreateEdgeCVMInstances

- CreateEdgeLogConfig

- DeleteECMInstances

- DeleteEdgeCVMInstances

- DeleteEdgeClusterInstances

- DeleteTKEEdgeCluster

- DescribeTKEEdgeClusterCredential

- DescribeTKEEdgeExternalKubeconfig

- DescribeTKEEdgeScript

- InstallEdgeLogAgent

- UninstallEdgeLogAgent

- UpdateEdgeClusterVersion

- DescribeTKEEdgeClusters

- CreateTKEEdgeCluster

- Cloud Native Monitoring APIs

- Scaling group APIs

- Super Node APIs

- Add-on APIs

- Other APIs

- Data Types

- Error Codes

- TKE API 2022-05-01

- 常见问题

- 服务协议

- 联系我们

- 词汇表

- 动态与公告

- 产品简介

- 购买指南

- 快速入门

- TKE 标准集群指南

- TKE 标准集群概述

- 购买 TKE 标准集群

- 容器服务高危操作

- 云上容器应用部署 Check List

- 开源组件

- 权限管理

- 集群管理

- 镜像

- Worker 节点介绍

- 普通节点管理

- 原生节点管理

- 超级节点管理

- 注册节点管理

- 内存压缩

- GPU 共享

- Kubernetes 对象管理

- Service 管理

- Ingress 管理

- 存储管理

- 策略管理

- 应用与组件功能管理说明

- 组件管理

- 扩展组件概述

- 组件的生命周期管理

- Cluster Autoscaler 说明

- OOMGuard 说明

- NodeProblemDetectorPlus 说明

- NodeLocalDNSCache 说明

- DNSAutoscaler 说明

- COS-CSI 说明

- CFS-CSI 说明

- CFSTURBO-CSI 说明

- CBS-CSI 说明

- UserGroupAccessControl 说明

- TCR 说明

- TCR Hosts Updater

- DynamicScheduler 说明

- DeScheduler 说明

- Network Policy 说明

- Nginx-ingress 说明

- HPC 说明

- tke-monitor-agent 说明

- tke-log-agent 说明

- GPU-Manager 说明

- 应用管理

- 应用市场

- 网络管理

- 集群运维

- 日志管理

- 备份中心

- 远程终端

- TKE Serverless 集群指南

- TKE 注册集群指南

- TKE Insight

- TKE 调度

- 云原生服务指南

- 实践教程

- 故障处理

- API 文档

- History

- Introduction

- API Category

- Making API Requests

- Elastic Cluster APIs

- Resource Reserved Coupon APIs

- Cluster APIs

- AcquireClusterAdminRole

- CreateClusterEndpoint

- CreateClusterEndpointVip

- DeleteCluster

- DeleteClusterEndpoint

- DeleteClusterEndpointVip

- DescribeAvailableClusterVersion

- DescribeClusterAuthenticationOptions

- DescribeClusterCommonNames

- DescribeClusterEndpointStatus

- DescribeClusterEndpointVipStatus

- DescribeClusterEndpoints

- DescribeClusterKubeconfig

- DescribeClusterLevelAttribute

- DescribeClusterLevelChangeRecords

- DescribeClusterSecurity

- DescribeClusterStatus

- DescribeClusters

- DescribeEdgeAvailableExtraArgs

- DescribeEdgeClusterExtraArgs

- DescribeResourceUsage

- DisableClusterDeletionProtection

- EnableClusterDeletionProtection

- GetClusterLevelPrice

- GetUpgradeInstanceProgress

- ModifyClusterAttribute

- ModifyClusterAuthenticationOptions

- ModifyClusterEndpointSP

- UpgradeClusterInstances

- CreateBackupStorageLocation

- CreateCluster

- DeleteBackupStorageLocation

- DescribeBackupStorageLocations

- DescribeEncryptionStatus

- DisableEncryptionProtection

- EnableEncryptionProtection

- UpdateClusterKubeconfig

- UpdateClusterVersion

- Third-party Node APIs

- Network APIs

- Node APIs

- Node Pool APIs

- TKE Edge Cluster APIs

- CheckEdgeClusterCIDR

- DescribeAvailableTKEEdgeVersion

- DescribeECMInstances

- DescribeEdgeCVMInstances

- DescribeEdgeClusterInstances

- DescribeEdgeClusterUpgradeInfo

- DescribeTKEEdgeClusterStatus

- ForwardTKEEdgeApplicationRequestV3

- DescribeEdgeLogSwitches

- CreateECMInstances

- CreateEdgeCVMInstances

- CreateEdgeLogConfig

- DeleteECMInstances

- DeleteEdgeCVMInstances

- DeleteEdgeClusterInstances

- DeleteTKEEdgeCluster

- DescribeTKEEdgeClusterCredential

- DescribeTKEEdgeExternalKubeconfig

- DescribeTKEEdgeScript

- InstallEdgeLogAgent

- UninstallEdgeLogAgent

- UpdateEdgeClusterVersion

- DescribeTKEEdgeClusters

- CreateTKEEdgeCluster

- Cloud Native Monitoring APIs

- Scaling group APIs

- Super Node APIs

- Add-on APIs

- Other APIs

- Data Types

- Error Codes

- TKE API 2022-05-01

- 常见问题

- 服务协议

- 联系我们

- 词汇表

简介

Secret 可用于存储密码、令牌、密钥等敏感信息,降低直接对外暴露的风险。Secret 是 key-value 类型的键值对,您可以通过控制台的 Kubectl 工具创建对应的 Secret 对象,也可以通过挂载数据卷、环境变量或在容器的运行命令中使用 Secret。

通过控制台

创建 Secret

1. 登录容器服务控制台,选择左侧导航栏中的 集群 。

2. 选择需要创建 Secret 的集群 ID,进入待创建 Secret 的集群管理页面。

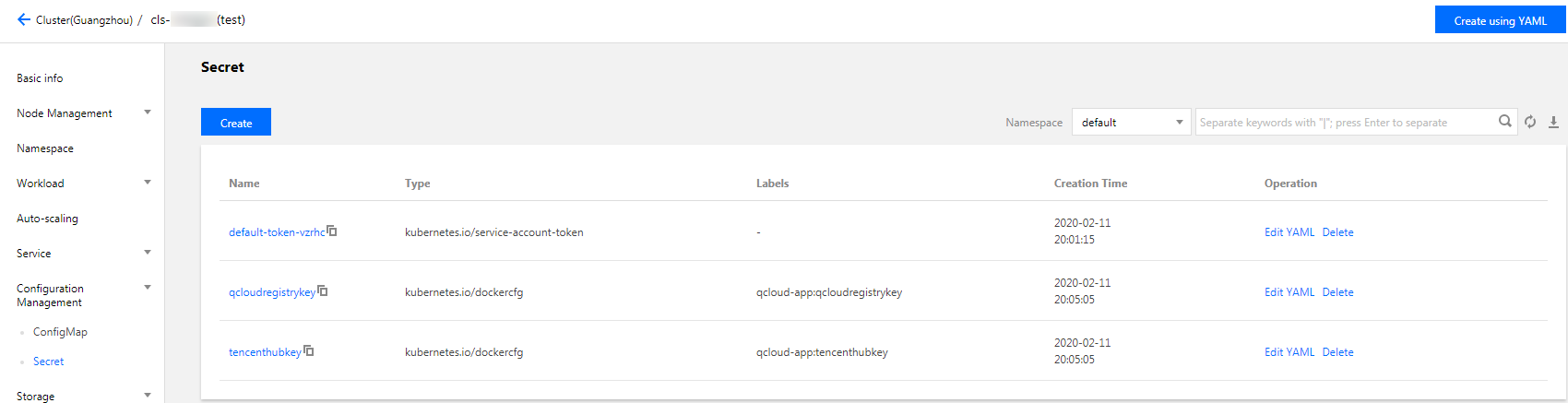

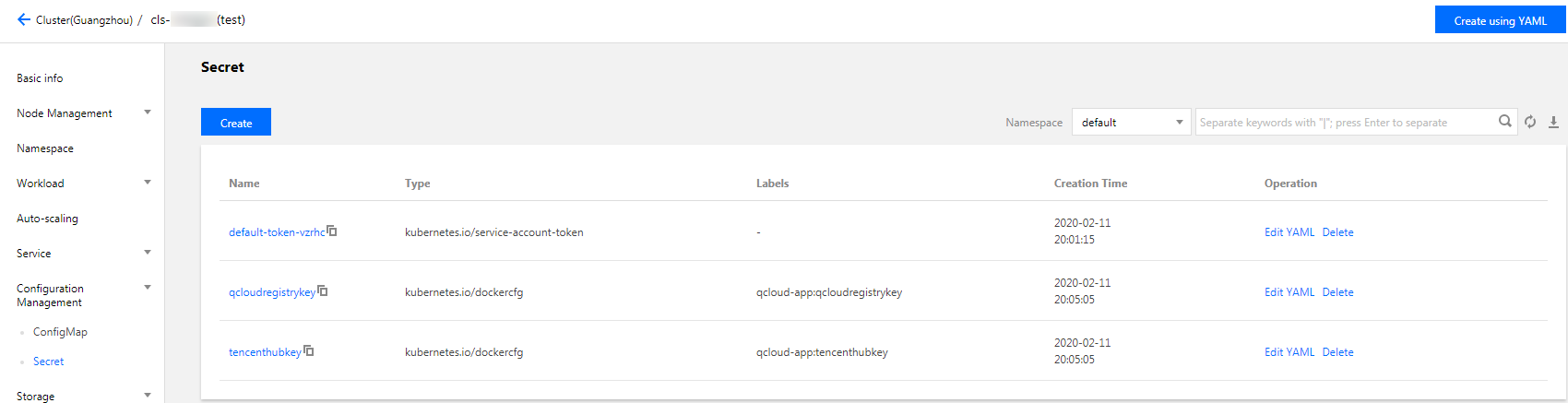

3. 选择左侧导航栏中的配置管理 > Secret,进入 Secret 信息页面。如下图所示:

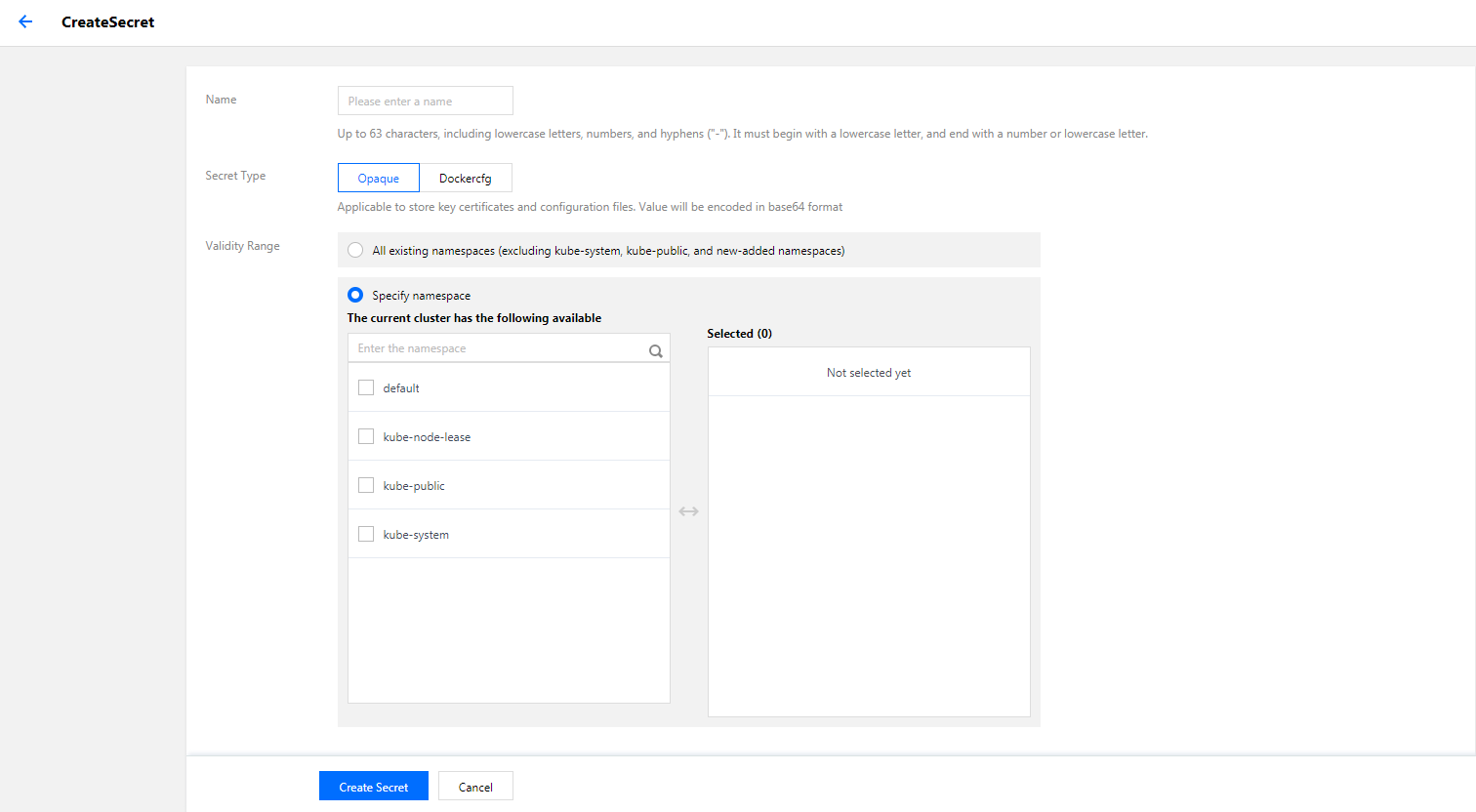

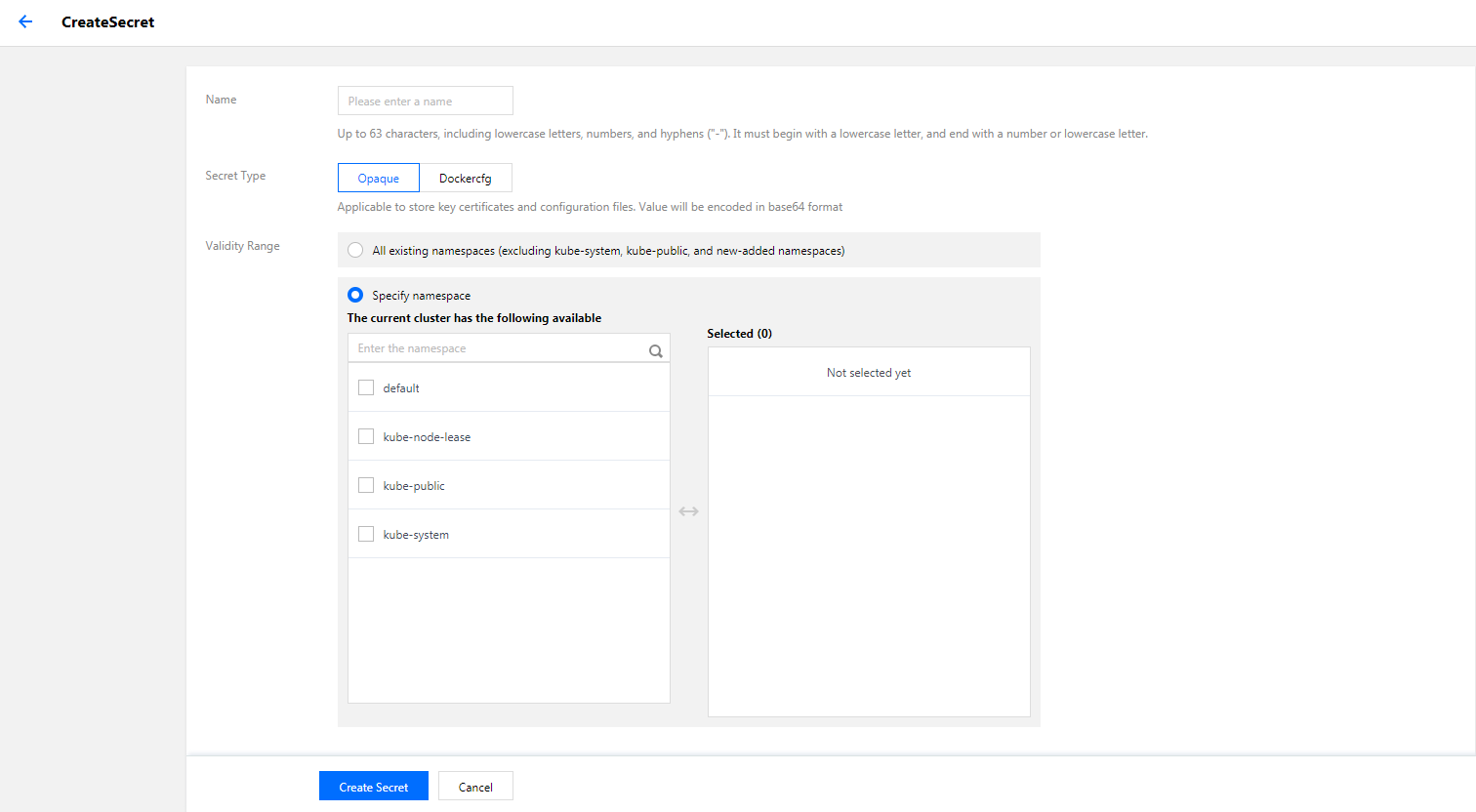

4. 单击新建,在新建 Secret 页面,根据实际需求,进行如下参数设置。如下图所示:

名称:请输入自定义名称。

Secret类型:提供Opaque和Dockercfg两种类型,请根据实际需求进行选择。

Opaque:适用于保存密钥证书和配置文件,Value 将以 base64 格式编码。

Dockercfg:适用于保存私有 Docker Registry 的认证信息。

生效范围:提供以下两种范围,请根据实际需求进行选择。

存量所有命名空间:不包括 kube-system、kube-public 和后续增量命名空间。

指定命名空间:支持选择当前集群下一个或多个可用命名空间。

内容:根据不同的 Secret 类型,进行配置。

当 Secret 类型为Opaque时:根据实际需求,设置变量名和变量值。

当 Secret 类型为Dockercfg时:

仓库域名:请根据实际需求输入域名或 IP。

用户名:请根据实际需求输入第三方仓库的用户名。

密码:请根据实际需求设置第三方仓库的登录密码。

说明:

如果本次为首次登录系统,则会新建用户,相关信息写入

~/.dockercfg 文件中。5. 单击创建 Secret,即可完成创建。

使用 Secret

方式一:数据卷使用 Secret 类型

1. 登录容器服务控制台,选择左侧导航栏中的 集群。

2. 选择需要部署 Workload 的集群 ID,进入待部署 Workload 的集群管理页面。

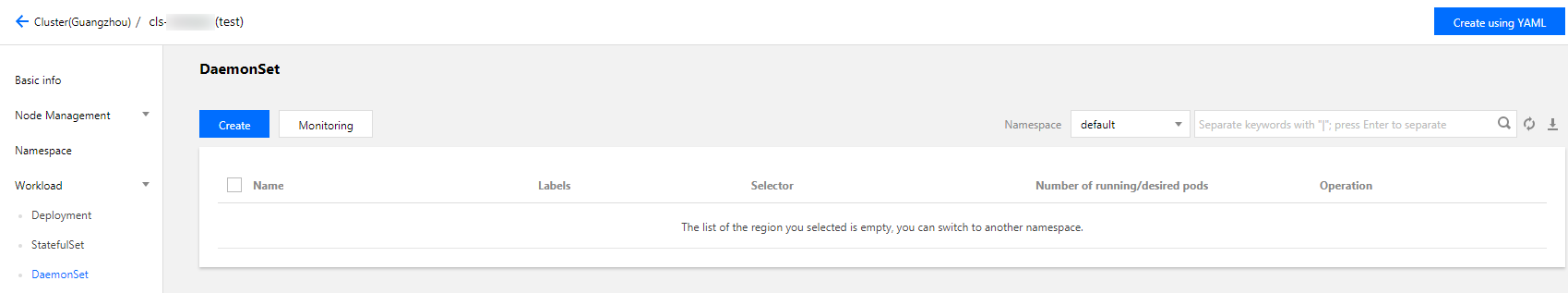

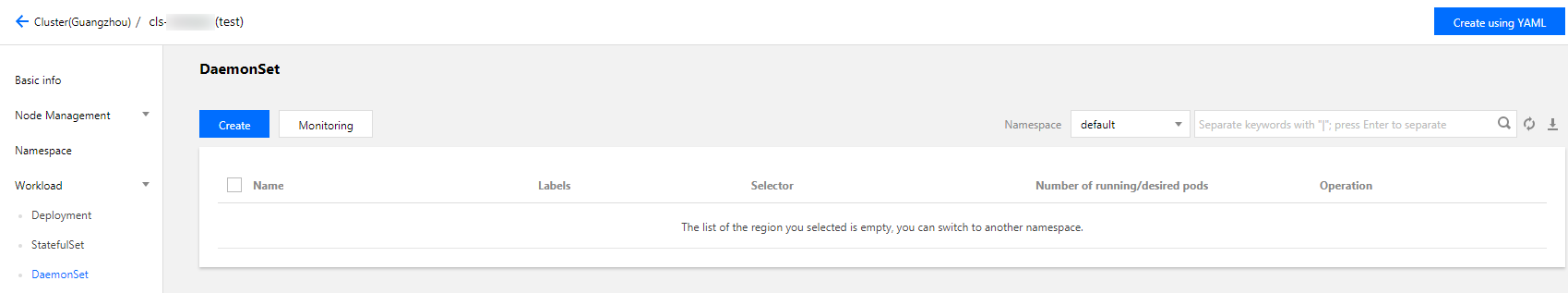

3. 在工作负载下,任意选择 Workload 类型,进入对应的信息页面。

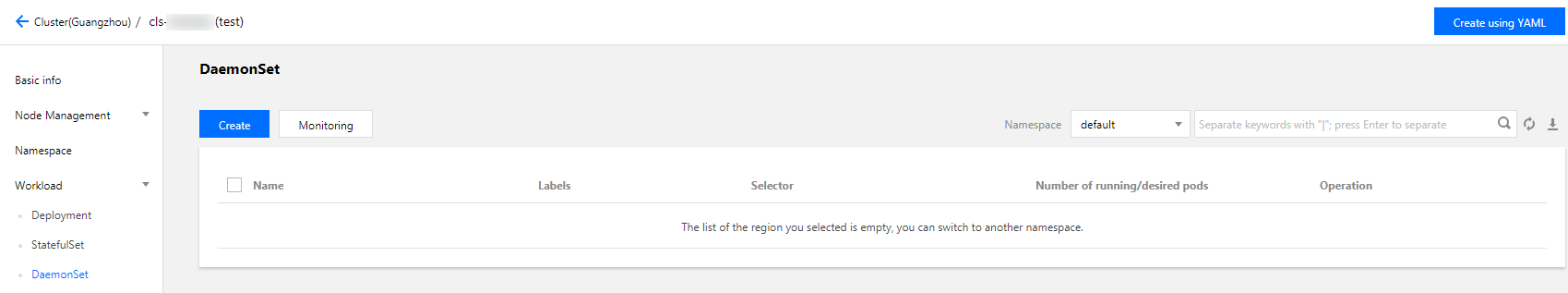

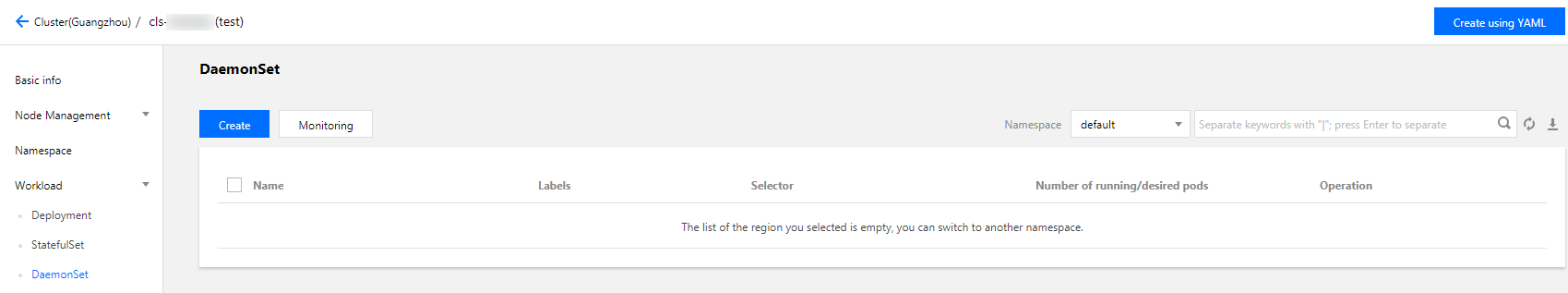

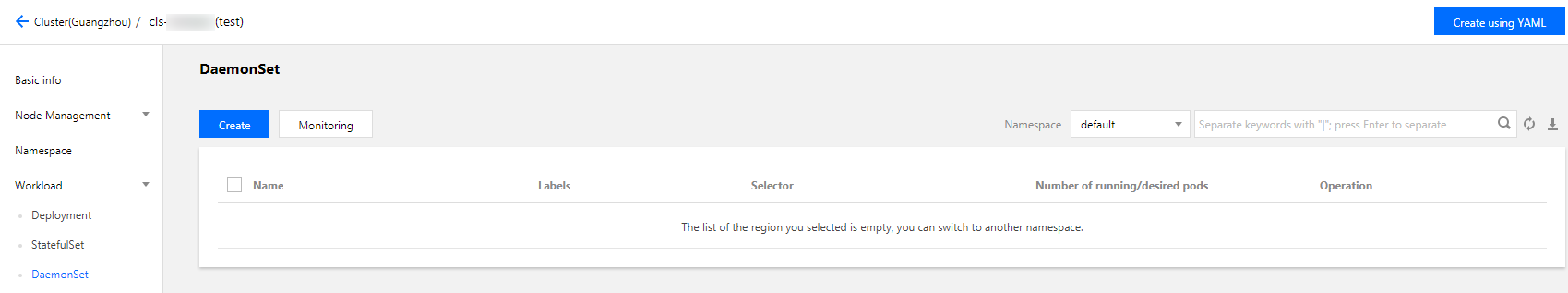

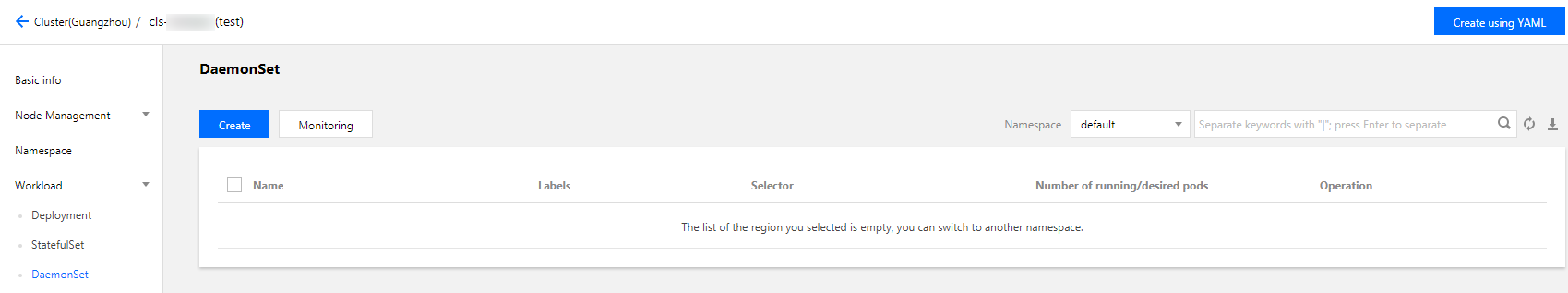

例如,选择工作负载 > DaemonSet,进入 DaemonSet 信息页面。如下图所示:

4. 单击新建,进入新建 Workload 页面。

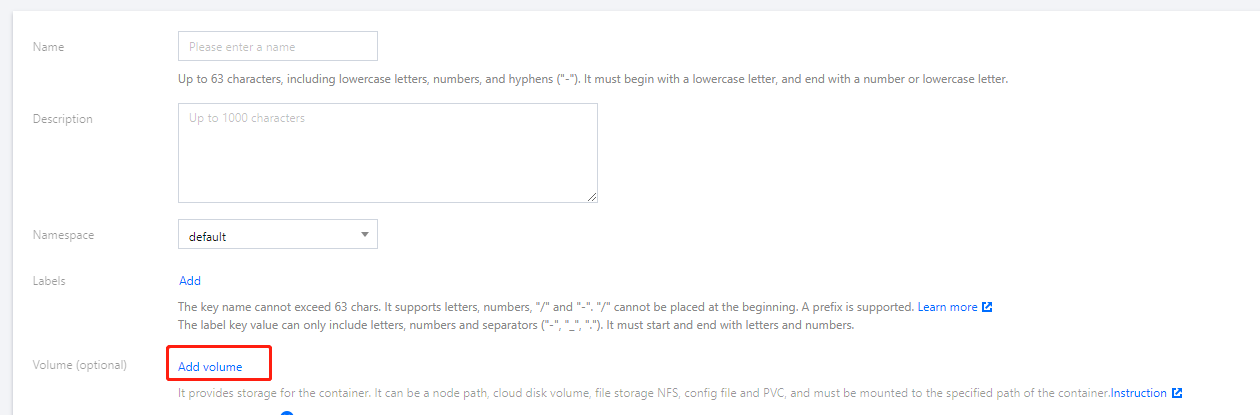

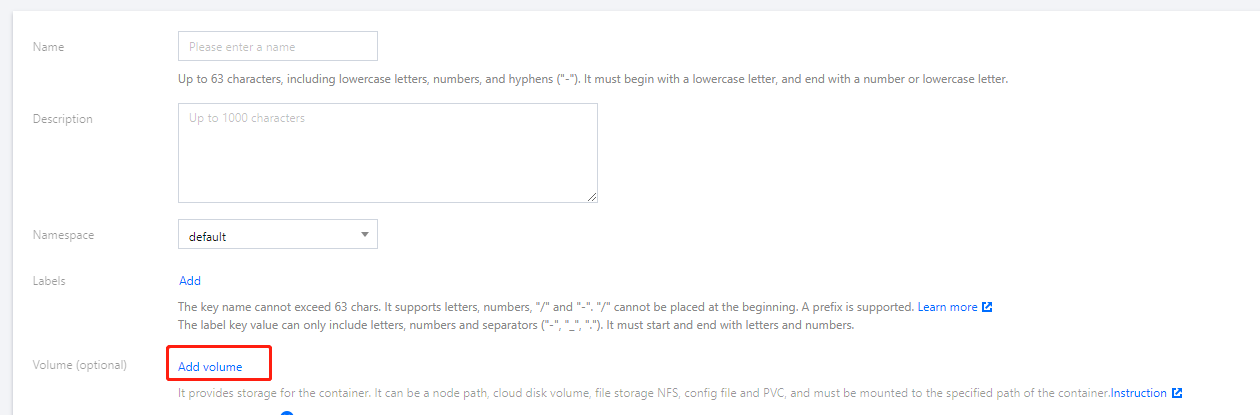

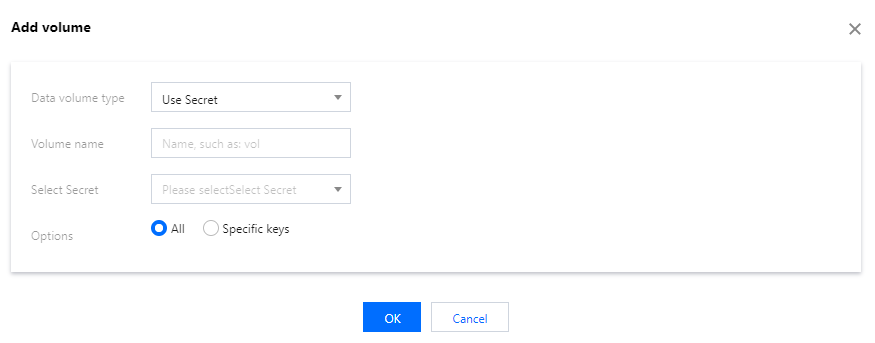

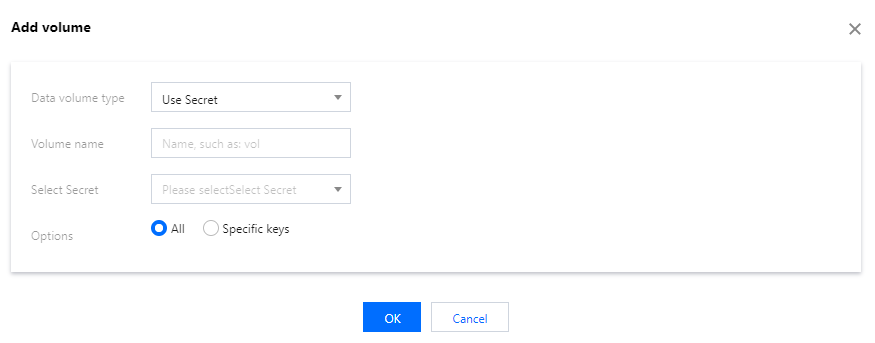

5. 根据页面信息,设置工作负载名、命名空间等信息。并在 “数据卷” 中,单击添加数据卷。如下图所示:

6. 选择使用 Secret 方式,填写名称,并单击选择 Secret。如下图所示:

选择 Secret:根据实际需求进行。

选项:提供全部和指定部分 Key 两种选择。

Items:当选择指定部分 Key 选项时,可以通过添加 Item 向特定路径挂载,如挂载点是

/data/config,子路径是 dev,最终会存储在 /data/config/dev 下。7. 单击创建 DaemonSet,完成创建。

方式二:环境变量中使用 Secret 类型

1. 登录容器服务控制台,选择左侧导航栏中的 集群。

2. 选择需要部署 Workload 的集群 ID,进入待部署 Workload 的集群管理页面。

3. 在工作负载下,任意选择 Workload 类型,进入对应的信息页面。

例如,选择工作负载 > DaemonSet,进入 DaemonSet 信息页面。如下图所示:

4. 单击新建,进入新建 Workload 页面。

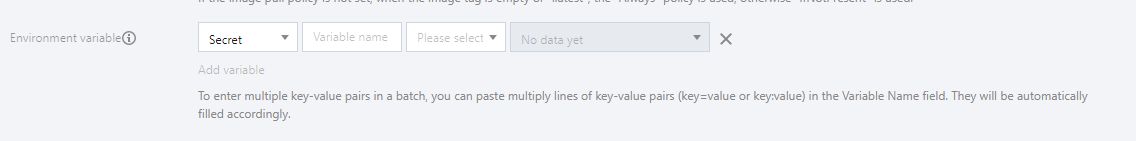

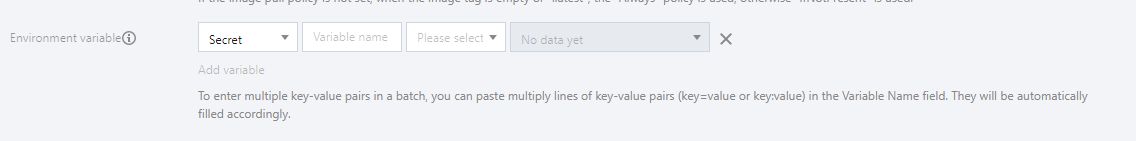

5. 根据页面信息,设置工作负载名、命名空间等信息。并在“实例内容器”的“环境变量”中,选择Secret环境变量方式,并根据实际需求选择资源。如下图所示:

6. 单击创建 DaemonSet,完成创建。

方法三:使用第三方镜像仓库时引用

1. 登录容器服务控制台,选择左侧导航栏中的 集群 。

2. 选择需要部署 Workload 的集群 ID,进入待部署 Workload 的集群管理页面。

3. 在工作负载下,任意选择 Workload 类型,进入对应的信息页面。

例如,选择工作负载 > DaemonSet,进入 DaemonSet 信息页面。如下图所示:

4. 单击新建,进入新建 Workload 页面。

5. 根据页面信息,设置工作负载名、命名空间等信息。请根据实际情况选择镜像访问凭证。

6. 单击创建 Workload,完成创建。

更新 Secret

1. 登录容器服务控制台,选择左侧导航栏中的 集群。

2. 选择需要更新 YAML 的集群 ID,进入待更新 YAML 的集群管理页面。

3. 选择配置管理 > Secret,进入 Secret 信息页面。

4. 在需要更新 YAML 的 Secret 行中,单击编辑 YAML,进入更新 Secret 页面。

5. 在更新 Secret 页面,编辑 YAML,并单击完成即可更新 YAML。

说明:

如需修改 key-values,则编辑 YAML 中 data 的参数值,并单击完成即可完成更新。

通过 Kubectl

创建 Secret

方式一:通过指定文件创建 Secret

1. 依次执行以下命令,获取 Pod 的用户名和密码。

$ echo -n 'username' > ./username.txt$ echo -n 'password' > ./password.txt

2. 执行 Kubectl 命令,创建 Secret。

$ kubectl create secret generic test-secret --from-file=./username.txt --from-file=./password.txtsecret "testSecret" created

3. 执行以下命令,查看 Secret 详情。

kubectl describe secrets/ test-secret

方式二:YAML 文件手动创建

说明:

通过 YAML 手动创建 Secret,需提前将 Secret 的 data 进行 Base64 编码。

apiVersion: v1kind: Secretmetadata:name: test-secrettype: Opaquedata:username: dXNlcm5hbWU= ## 由echo -n 'username' | base64生成password: cGFzc3dvcmQ= ## 由echo -n 'password' | base64生成

使用 Secret

方式一: 数据卷使用 Secret 类型

YAML 示例如下:

apiVersion: v1kind: Podmetadata:name: nginxspec:containers:- name: nginximage: nginx:latestvolumeMounts:- name: secret-volumemountPath: /etc/configvolumes:- name: secret-volumesecret:name: test-secret ## 设置 secret 来源## items: ## 设置指定 secret的 Key 挂载## key: username ## 选择指定 Key## path: group/user ## 挂载到指定的子路径## mode: 256 ## 设置文件权限restartPolicy: Never

方式二: 环境变量中使用 Secret 类型

YAML 示例如下:

apiVersion: v1kind: Podmetadata:name: nginxspec:containers:- name: nginximage: nginx:latestenv:- name: SECRET_USERNAMEvalueFrom:secretKeyRef:name: test-secret ## 设置来源 Secret 文件名key: username ## 设置该环境变量的 Value 来源项restartPolicy: Never

方法三:使用第三方镜像仓库时引用

YAML 示例如下:

apiVersion: v1kind: Podmetadata:name: nginxspec:containers:- name: nginximage: nginx:latestimagePullSecrets:- name: test-secret ## 设置来源 Secret 文件名restartPolicy: Never

是

是

否

否

本页内容是否解决了您的问题?